Von Abhay Talreja

14.2.2026

Mein neuester Artikel - Empirical Process Control - The Key to Agile Success

Continuous Integration in Scrum - Vollstandiger Leitfaden

Continuous Integration in Scrum - Vollstandiger Leitfaden

Scrum ist ein beliebtes Framework fuer agiles Projektmanagement, waehrend Continuous Integration (CI) eine Software-Entwicklungspraxis ist, die Codebasen gesund haelt, indem sie Code-Aenderungen automatisch zusammenfuehrt, baut und testet - mehrmals taeglich. Wenn diese beiden Konzepte kombiniert werden, liefern Teams schneller qualitativ hochwertige Software mit weit weniger Ueberraschungen am Sprint-Ende.

Der traditionelle Ansatz ist es, am Ende von Sprints ein inkrementelles Software zu veroeffentlichen. Die Einfuehrung von CI bietet die Flexibilitaet, haeufiger zu validieren und sogar zu veroeffentlichen, waehrend der Sprint-Rhythmus und die Scrum-Events respektiert werden.

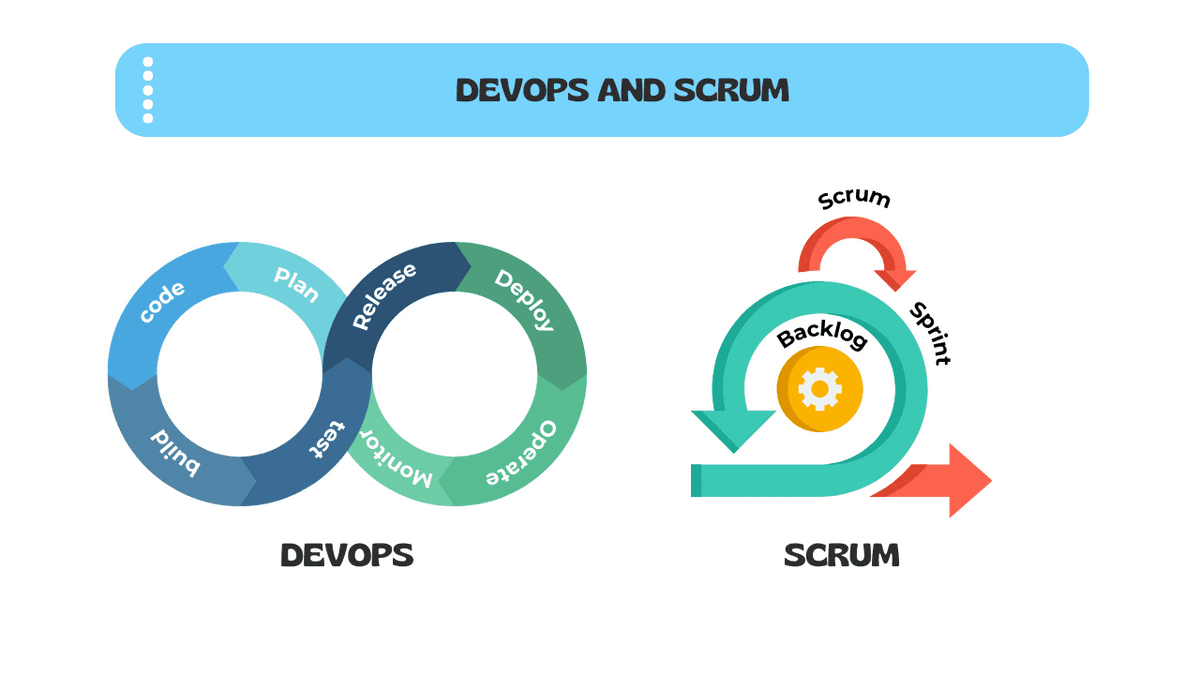

DevOps mit Scrum

DevOps mit Scrum

Der Schluessel ist es, die Essenz von Scrum beizubehalten und gleichzeitig die Kraft von CI fuer schnellere, zuverlaessigere Softwarelieferung zu nutzen.

| Praxis | Was sie tut | Ausloser | Menschliches Gate? |

|---|---|---|---|

| Continuous Integration (CI) | Fuehrt Code zusammen, baut und fuehrt automatisierte Tests bei jeder Code-Aenderung durch | Jeder Commit/Push | Nein - vollautomatisch |

| Continuous Delivery (CD) | Erweitert CI durch Paketerstellung eines release-bereiten Artefakts | Nach CI-Bestehen | Ja - manuelle Release-Entscheidung |

| Continuous Deployment | Deployt automatisch jeden bestandenen Build in die Produktion | Nach CI/CD-Bestehen | Nein - vollautomatisch in Produktion |

Die meisten Scrum-Teams praktizieren CI plus Continuous Delivery und halten die Release-Entscheidung beim Product Owner, waehrend alles andere automatisiert wird.

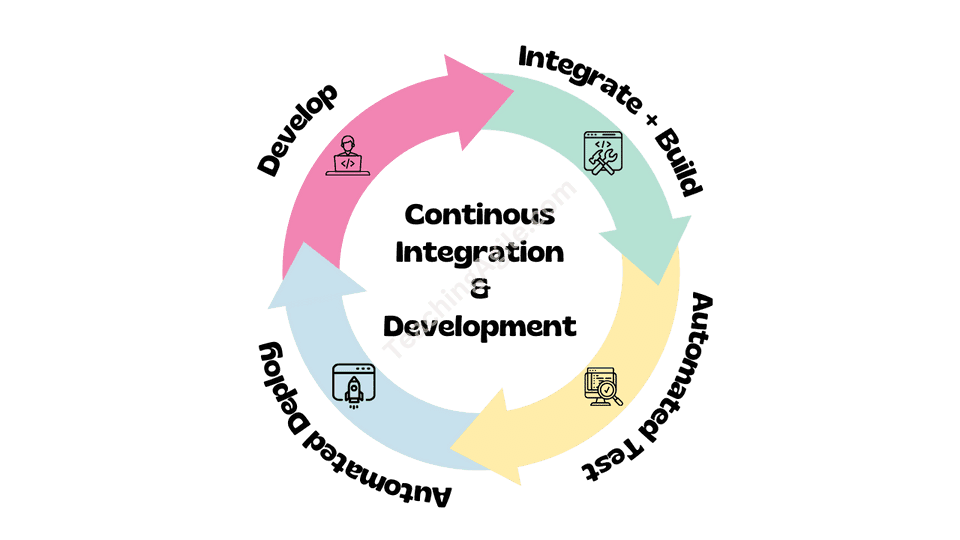

Continuous Integration (CI) ist eine Software-Entwicklungspraxis, bei der jeder Entwickler seine Code-Aenderungen mehrmals taeglich in ein gemeinsames Repository zusammenfuehrt. Jeder Merge loest eine automatisierte Pipeline aus, die die Software baut und eine Suite von Tests ausfuehrt.

Continuous Integration in Scrum verstehen

Continuous Integration in Scrum verstehen

Die drei nicht verhandelbaren Regeln von CI sind:

CI geht grundlegend darum, die Integrationskosten zu reduzieren. Wenn Entwickler tage- oder wochenlang isoliert arbeiten, wird das Zusammenfuehren ihrer Arbeit teuer, risikoreich und langsam. CI haelt diese Kosten nahezu auf null, indem es kontinuierlich integriert.

Die Idee ist, kontinuierlich Fortschritte zu machen und diese Aenderungen so frueh und so haeufig wie moeglich zu testen. Integrationsschmerz ist ein nachgelagerter Indikator - CI transformiert ihn in ein sofortiges, preiswertes Signal.

Eine CI-Pipeline ist eine Abfolge automatisierter Schritte, die bei jeder Code-Aenderung ausgefuehrt werden.

| Stufe | Was passiert | Typische Dauer |

|---|---|---|

| Source | Code wird in das gemeinsame Repo gepusht/gemergt | Sekunden |

| Build | Compiler oder Build-Tool erstellt ein Artefakt | 1-5 Minuten |

| Unit-Tests | Schnelle, isolierte Tests pruefen einzelne Funktionen | 1-10 Minuten |

| Statische Analyse | Linting, Code-Stil und Security-Scanning | 1-3 Minuten |

| Integrationstests | Tests, die Komponenteninteraktionen pruefen | 5-20 Minuten |

| Package | Artefakt wird versioniert und gespeichert | 1-2 Minuten |

| Benachrichtigen | Bestehen/Scheitern-Ergebnis wird an Team-Kanal gepostet | Sekunden |

Pipeline-Design-Prinzipien:

Die Implementierung von Continuous Integration innerhalb eines Scrum-Teams liefert im Laufe der Zeit sich verstarkende Vorteile:

Beim Sprint Planning verbessern CI-Daten die Prognose:

Der Daily Scrum sollte das CI-Dashboard referenzieren:

Beim Sprint Review gibt CI den Stakeholdern Vertrauen:

Sprint Retrospektiven sind ideal zur Inspektion der CI-Gesundheit:

| Metrik | Definition | Gesundes Ziel |

|---|---|---|

| Build-Frequenz | Anzahl der Builds pro Tag im gesamten Team | 5+ Builds pro Entwickler pro Tag |

| Build-Erfolgsrate | Prozentsatz der Builds, die bestehen | >90% (Ziel: >95%) |

| Build-Dauer | Zeit von Commit bis gruenes/rotes Ergebnis | <10 Minuten fuer Feedback-Loop |

| MTTR | Durchschnittliche Zeit von Ausfall bis zum naechsten gruenen Build | <60 Minuten |

Schritt 1 - Versionskontroll-Fundament: Verwenden Sie Git als Versionskontrollsystem. Etablieren Sie eine Branching-Strategie - Trunk-Based Development wird fuer CI stark empfohlen. Schuetzen Sie den Hauptzweig mit CI-Status-Checks.

Schritt 2 - Build und Test automatisieren: Richten Sie automatisierte Build- und Test-Pipelines ein. Gaengige CI-Plattformen: GitHub Actions, GitLab CI, Jenkins, Azure DevOps. Fuehren Sie Unit-Tests aus, die in weniger als einer Sekunde laufen, sowie Integrationstests und E2E-Tests fuer kritische Benutzer-Journeys.

Schritt 3 - Merge-Frequenz etablieren: Der haeufigste CI-Misserfolg ist nicht technisch - er ist verhaltensbedingt. Entwickler, die einmal pro Woche mergen, praktizieren kein CI, unabhaengig von ihren Tools. Committen Sie mindestens einmal pro Tag, idealerweise mehrmals.

Schritt 4 - Ausfaelle sichtbar machen: Posten Sie Build-Ergebnisse in Echtzeit an den Team-Kanal. Verwenden Sie ein physisches Build-Radiator-Display. Konfigurieren Sie E-Mail-Benachrichtigungen fuer den spezifischen Entwickler, dessen Commit den Build gebrochen hat.

Schritt 5 - Trunk-Based Development und Feature Toggles: Trunk-Based Development ist das Branching-Modell, das am besten mit CI kompatibel ist. Feature Toggles machen Trunk-Based Development fuer grosse Features praktisch - unvollstaendige Features werden in einem Toggle verpackt, gemergt, aber fuer Benutzer nicht sichtbar.

CI ist eines der maechtigsten Werkzeuge, um die Definition of Done objektiv und nicht verhandelbar zu machen.

Empfohlene CI-Gates fuer eine starke Definition of Done:

Eine Definition of Done, die nicht automatisch verifiziert werden kann, ist eine Definition of Done, die inkonsistent angewendet wird. CI ist der Durchsetzungsmechanismus, der Done real macht.

Zeitrahmen: Sprints 1-6 (neue Teams oder Teams, die mit CI von Grund auf beginnen)

Merkmale:

Typische Metriken:

Zeitrahmen: Sprints 7-15

Merkmale:

Typische Metriken:

Zeitrahmen: Sprint 16+

Merkmale:

Typische Metriken:

Problem: Das Team fuehrt Builds einmal nachts aus, statt bei jedem Commit.

Warum es problematisch ist: Fehler akkumulieren sich den ganzen Tag und werden teuer zu diagnostizieren. Entwickler erhalten Feedback 12+ Stunden nach dem Schreiben des Codes.

Behebung: Konfigurieren Sie die CI-Plattform so, dass sie bei jedem Push ausgeloest wird. Beginnen Sie mit dem Hauptzweig, falls die Kapazitat begrenzt ist.

Problem: Das CI-Dashboard ist seit Tagen rot und das Team arbeitet drum herum.

Warum es problematisch ist: Ein defekter Build bedeutet, dass das Team kein zuverlaessiges Signal hat. Neue Ausfaelle sind unsichtbar.

Behebung: Stoppen Sie alle Feature-Arbeiten, bis der Build gruen ist. Weisen Sie die Build-Behebung einem Entwickler mit voller Teamunterstutzung zu.

Problem: Entwickler arbeiten wochenlang an separaten langlebigen Branches.

Warum es problematisch ist: Langlebige Branches machen CI bedeutungslos. Der Merge selbst wird ein mehrtaegiges Integrationsereignis.

Behebung: Adoptieren Sie Trunk-Based Development. Teilen Sie grosse Features in vertikale Scheiben auf. Verwenden Sie Feature Toggles, um unvollstaendige Funktionalitaet zu verbergen.

Problem: Die CI-Pipeline benoetigt 45+ Minuten.

Warum es problematisch ist: Entwickler hoeren auf, auf Ergebnisse zu warten, umgehen das Feedback und beginnen die naechste Aufgabe.

Behebung: Profilieren Sie die Pipeline, um die langsamsten Stufen zu finden. Parallelisieren Sie unabhaengige Test-Suites. Verschieben Sie langsame E2E-Tests in einen naechstlichen Lauf.

Problem: Das Team akzeptiert eine Test-Suite, bei der 10-15% der Tests inkonsistente Ergebnisse produzieren.

Warum es problematisch ist: Flakige Tests untergraben das Vertrauen in die Pipeline.

Behebung: Verfolgen Sie die flakige Test-Rate als Metrik. Jeder Test, der ohne Code-Aenderung fehlschlaegt, wird sofort repariert.

Problem: Das Team berichtet 80% Testabdeckung, aber kritische Geschaeftslogik hat nur 20% Abdeckung.

Warum es problematisch ist: Rohe Coverage-Zahlen sind irrefuehrend. Das Team hat falsches Vertrauen in seine Test-Suite.

Behebung: Verwenden Sie Coverage-Berichte, um nicht abgedeckte kritische Pfade zu identifizieren. Fuegen Sie Mutations-Tests hinzu, um die Test-Qualitaet zu verifizieren.

Problem: Security-Scans laufen nur vor grossen Releases, nicht bei jedem Build.

Warum es problematisch ist: Schwachstellen akkumulieren sich ueber Monate.

Behebung: Fuegen Sie Abhaengigkeits-Schwachstellen-Scanning zu jedem Build hinzu. Blockieren Sie Merges, wenn kritische Schwachstellen erkannt werden.

Problem: CI-, Staging- und Produktionsumgebung sind unterschiedlich konfiguriert.

Warum es problematisch ist: CI-Testergebnisse koennen nicht als Produktionsvertrauen eingesetzt werden. Deployments tragen verstecktes Risiko.

Behebung: Verwenden Sie Infrastructure-as-Code fuer alle Umgebungen. Verwenden Sie Container (Docker) fuer identische Laufzeitumgebungen.

Technische Implementierung allein macht CI nicht erfolgreich. Die Praktiken und Kultur rund um CI bestimmen, ob es seinen vollen Wert liefert.

Haeufig integrieren: Haeufige Integration fuehrt zu schnellerer Problemidentifikation und weniger Nacharbeit am Sprint-Ende.

Integrationsergebnisse sichtbar machen: Wenn die Integration fehlschlaegt, muss es fuer alle im Team sichtbar sein. Ein defektes Build-Board-Display schafft gesunde Dringlichkeit.

Behebung fehlgeschlagener Integrationen priorisieren: Wenn ein Build bricht, wird es die hoechste Prioritaet des Teams - vor der neuen Feature-Entwicklung.

Unterstuetzende Software-Engineering-Praktiken anwenden: CI ist am effektivsten in Kombination mit Test-Driven Development (TDD), modularer Architektur, Infrastructure-as-Code, Pair Programming und Code-Reviews.

Continuous Integration ist nicht nur ein DevOps-Tool - es ist eine Kernpraxis, die Scrum-Teams dabei hilft, jedes Sprint potenziell freigabebereite Increments mit Vertrauen zu liefern.

Durch die Integration von Code mehrmals taeglich, die Automatisierung von Build- und Testausfuehrung und die Behandlung defekter Builds als dringende Team-Ereignisse eliminieren Scrum-Teams das Integrationsrisiko, das sich traditionell waehrend eines Sprints ansammelt.

Fangen Sie einfach an, verbessern Sie kontinuierlich:

Wie unterscheidet sich Continuous Integration von Continuous Delivery und Continuous Deployment?

Kann ein Scrum-Team CI erfolgreich einfuehren ohne einen dedizierten DevOps-Ingenieur?

Wie sollte ein Scrum Master das Team bei der Einfuehrung von Continuous Integration unterstuetzen?

Wie gehen remote und verteilte Scrum-Teams mit den kulturellen Aspekten von CI um?

Was ist die Beziehung zwischen technischen Schulden und der Wartung von CI-Pipelines?

Wie interagiert CI mit Compliance-Anforderungen in regulierten Branchen wie Gesundheitswesen und Finanzen?

Wie sollte ein Scrum-Team vorgehen, wenn die CI-Pipeline 45+ Minuten pro Build benoetigt?

Was ist Trunk-Based Development und warum gilt es als optimale Branching-Strategie fuer CI?

Wie kann ein Scrum-Team den Return on Investment der Implementierung von Continuous Integration messen?

Wie unterstuetzt CI psychologische Sicherheit innerhalb eines Scrum-Teams?

Wie beeinflusst die Organisationsgroesse die Strukturierung von Continuous Integration?

Was sollte ein Scrum-Team tun, wenn im CI-Security-Scan eine Abhaengigkeits-Schwachstelle entdeckt wird?

Wie steht Continuous Integration in Beziehung zum Prinzip des Agilen Manifests, haeufig funktionierende Software zu liefern?

Wie sollte ein Product Owner mit den CI-Praktiken des Teams interagieren?

Was sind die haeufigsten CI-Tool-Optionen fuer Scrum-Teams und wie sollte ein Team eine auswaehlen?